VPN-Services versuchen die Nutzer durch technische Funktionen vor Überwachung und Verfolgung im Internet zu schützen. Normale VPN-Service bietet dabei den verschlüsselten Zugang zu eigenen VPN-Servern an, welche in verschiedenen Ländern betrieben werden. Die Daten welche zwischen dem Endgerät (VPN-Client) und dem VPN-Service (VPN-Server) übertragen werden sind dabei verschlüsselt. Über den VPN-Service wird dabei auch die benutzte IP-Adresse des Nutzers nach Außen hin verändert und seine eigene IP-Adresse erscheint in der Kommunikation mit Webseiten und Webservices nicht mehr.

Allerdings ist es so, dass weiterhin der eigene Internetanbieter die übertragenen Daten zumindest in dem Ausmaß erkennen kann, dass er weiss, zu welcher IP-Adresse die Daten eines Nutzers gesendet werden. Also der Internetanbieter kann anhand der Header Daten der Datenpakete erkennen, zu welchem VPN-Server man eine Verbindung aufgebaut hat.

Inhaltsverzeichnis

Die Funktionsweise einer VPN-Kaskade (Multi-Hop VPN)

Dies ist im Regelfall kein Problem für die eigene Sicherheit, jedoch gibt es auch technische Lösungen die eine weitere Verschleierung ermöglichen. Dabei werden die Daten zwar wie gewohnt an einen VPN-Server gesendet, dieser sendet die Daten aber verschlüsselt an einen weiteren VPN-Server weiter. Dadurch wird für die Beobachter der eigenen Daten es zunächst Mal unmöglich, zu erkennen, welcher VPN-Server durch einen Nutzer verwendet wird um Aktivitäten im Internet durchzuführen. Man nennt diese Technik: “VPN-Kaskadierung” oder auch “Multi-Hop VPN“.

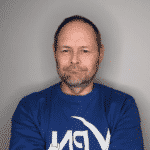

Einfache VPN-Verbindung

Um VPN-Kaskaden besser verstehen zu können, muss man sich einmal die technische Umsetzung einer normalen VPN-Verbindung ansehen. Dabei werden die Daten durch einen VPN-Client zu einem VPN-Server verschlüsselt übertragen. Der VPN-Server kommuniziert dann mit den Zielen mit seiner eigenen IP-Adresse (Identität).

✔︎ Einfache VPN-Verbindungen sind der Standard bei allen VPN-Anbietern.

Einfache VPN-Kaskaden (DoubleVPN)

Viele Anbieter, welche derartige Kaskaden der Verbindungen anbieten, haben feste Routen für die Nutzer eingerichtet. Also verbindet man sich zu einem VPN Server “A”, dann werden die Daten immer über einen weiteren VPN-Server “B” weitergeleitet. Das ist schon ein verbesserter Schutz, da dabei die Überwachung bereits mehr als 1 VPN-Standort überwachen müsste.

✔︎ Einfache VPN-Kaskaden (feste Routen) werden von den folgenden Anbietern angeboten: NordVPN

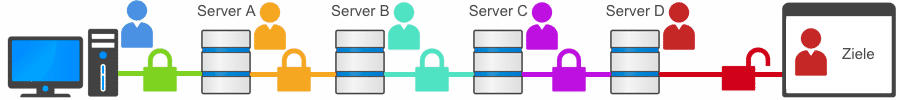

Mehrfache und individuelle VPN-Kaskaden (Multi-Hop VPN)

Noch sicherer ist es allerdings, wenn die VPN-Kaskaden selbst erstellt werden können. Also der Nutzer selbst zu Beginn einer Verbindung festlegen kann, über welche Standorte die Verbindungen geführt werden sollen. Dabei gibt es dann bei einigen Anbietern auch noch bis zu 4 verschiedene hintereinander geführte Möglichkeiten auszuwählen.

✔︎ Mehrfache und individuelle VPN-Kaskaden (individuelle Routen) werden von den folgenden Anbietern angeboten: ZorroVPN und Perfect-Privacy VPN

Dynamische Kaskadierung (Neurorouting)

Wer das ganze auch noch dynamisch, also abhängig vom Ziel der Daten über ein VPN-Netzwerk leiten möchte, der kann mit “Neurorouting” von Perfect-Privacy sogar dies ermöglichen. Dabei nimmt jedes einzelne Datenpaket das über einen VPN-Server gesendet wurde einen eigenen Weg bis zum Ziel und das über mehre Standorte innerhalb des mittels verschlüsselt abgesicherten Netzwerkes aus VPN-Servern. Damit ist selbst nicht mehr vorhersehbar, welchen Weg oder über welche VPN-Server Daten gesendet werden und man reduziert damit auch die Übertragungswege der Daten welche über ungesicherte Verbindungen laufen auf ein Minimum.

✔︎ Mehrfache dynamische VPN-Kaskaden (Neurorouting) wird derzeit nur von dem folgenden Anbieter angeboten: Perfect-Privacy VPN

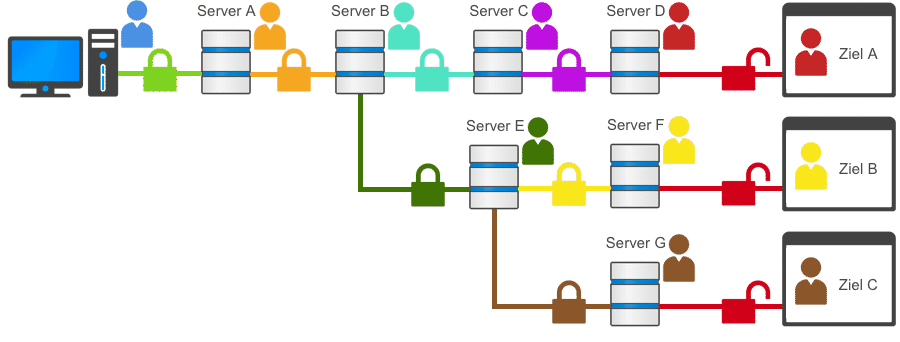

Warnung: Zwei VPN-Verbindungen parallel zu verwenden ist keine Kaskade!

Einige Leser haben die Idee, einfach zwei verschiedene VPN-Services parallel oder ineinander verschachtelt zu verwenden und erwarten dabei den selben Schutz. Das ist aber ein Trugschluss und im Grunde bewirkt es einige erhebliche Probleme, weshalb in diesem Fall einfache VPN-Verbindungen noch deutlich stabiler und sicherer sind.

Das Szenario bei dem man zwei VPN-Verbindungen ineinander verschachtelt erstellt, bietet beiden VPN-Services Zugriff auf Daten welche eine Identifikation der Nutzer ermöglichen können. Dabei ist es so, dass die zweite “innenliegende” Verbindung auch dem ersten VPN-Tunnel durch die verwendeten Header entsprechende Informationen zur Verfügung stellt. Angriffe auf die “äussere Verbindung” lassen sich zudem sehr einfach durchführen und diese auch kollabieren. Was die Folge hat, dass die “innenliegende VPN-Verbindung” durch einen plötzlichen Adresswechsel ebenso zusammenbricht. In diesem Fall, können aber getroffene Regeln zB Killswitch (Wie wir in zahlreichen Tests nachweisen konnten) nicht sofort eine Übermittlung der eigenen IP-Adresse verhindern. Das bedeutet, dass durch zwei inneinander liegende Verbindungen die Stabilität der Verbindung, und auch die Angriffsmöglichkeiten sich deutlich verschlechtern. Vorhandene Schutzmassnahmen wie “KillSwitch” werden dabei kurzfristig wirkungslos und offenbaren damit die eigene Identität der Nutzer.

✘︎ Eine verschachtelte Verbindung kann ohne auffällige Probleme funktionieren, führt aber in jedem Fall nicht dazu einen verbesserten Schutz vor einer gezielten Ausforschung zu erlangen. Einfache Angriffs-Methoden lassen dabei eine Korruption beider Verbindungen und eine eindeutige Identitätsfeststellung zu. Daher sind diese Methoden zu vermeiden!

Die Verwendung von verschachtelten VPN-Verbindungen hat deutliche Nachteile und ist auch technisch gesehen relativ einfach zu korrumpieren. Der erwünschte Sicherheitsvorteil wird dadurch vollständig aufgehoben und fällt damit sogar hinter “Einfachen VPN-Verbindungen” aufgrund der “Instabilität der Verbindungen” zurück.

Vorteile der VPN-Kaskaden

Wer VPN-Kaskaden nutzt, der muss sich im Klaren sein, dass das senden der Daten über mehrere Standorte auch eine Auswirkung auf die erreichbare Geschwindigkeit haben werden. Da die Daten einen längeren Weg bis zum Ziel zurücklegen werden. Allerdings bieten Kaskaden auch einige technische Vorteile, welche gerade bei der Überwachung im Internet wirkungsvoll sein können.

- Für den Internetanbieter ist zwar klar, zu welchen VPN-Server man seine Daten sendet, aber nicht mehr über welchen VPN-Server man das Internet verwendet

- Überwachung und Verfolgung durch international agierende Geheimdienste wird drastisch erschwert oder unmöglich gemacht. Da diese nicht in Echtzeit mehrere Standorte weltweit und synchron überwachen können. Im Falle von “dynamischen VPN-Kaskaden” ist es auch nicht vorhersehbar über welchen Weg die eigenen Daten das Netzwerk verwenden.

- Kaskaden können bei einer gezielten Überwachung einzelner Personen/Geräte eingesetzt werden um weiterhin unbeobachtet Daten senden oder erhalten zu können.

Nachteile von VPN-Kaskaden

- Große Datenmengen werden spürbar langsamer übertragen werden, was auch bedeutet, dass es nicht für Anwendungen wie Torrent oder Filesharing ideal ist. Man braucht dafür aber auch keine VPN-Kaskade verwenden, da dort keine internationale Überwachung eines einzelnen stattfinden wird.

- Dynamische Kaskaden können dazu führen, dass eine Webseiten oder ein Webservice durch unterschiedliche IP-Adressen zur selben Zeit genutzt werden und können dazu führen, dass diese Dienste damit nicht nutzbar sind.

Zusammenfassung zu den VPN-Kaskaden

Klarerweise sind kaskadierte VPN-Verbindungen über mehrere Standorte eine deutliche technische Verbesserung zum Schutz vor einer gezielten Verfolgung und auch Überwachung im Internet. Man muss aber auch erkennen, dass diese Massnahmen einige Nachteile im Bezug auf die Reaktionszeiten und auch Geschwindigkeit der Datenübermittlung mitbringen. Nur wenige Nutzer werden diese Art von Schutzmassnahmen tatsächlich benötigen, auch wenn es den Behörden damit unmöglich gemacht wird Aktivitäten zu erfassen oder zu überwachen. Wer denkt, dass er diese Art der technischen Lösung zum eigenen Schutz benötigt, sollte sich dazu im Klaren sein, dass es verschiedene Arten gibt, welche sich auch damit deutlich in den Möglichkeiten unterscheiden.

Erstellt am: 06/30/2018